Introduccion

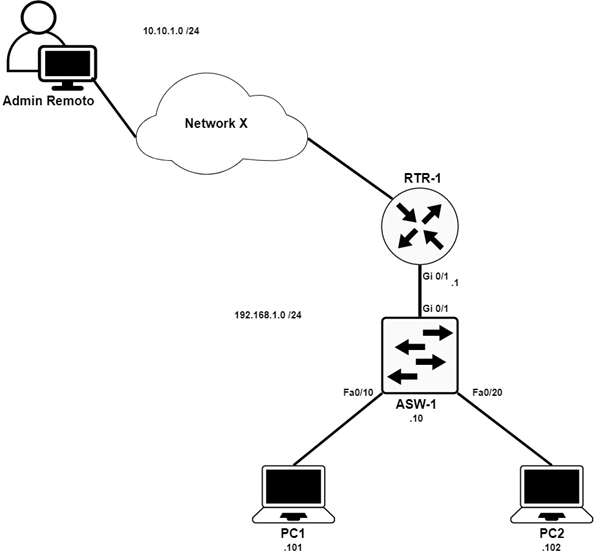

Realmente un swictch cisco puede comenzar a realizar sus funciones básicas (flooding, filtering y Forwarding) desde el momento en que es sacado de su caja sin la más mínima configuración, sin embargo, para lograr una administración más eficiente del equipo es recomendable la configuración de ciertos parámetros básicos.

Estos parámetros básicos son los siguientes

- Configuración de Nombre de Host: Cuando entras por primera vez a la consola de un switch te darás cuenta que en promt aparece su nombre por default el cual es switch, lo cual en un entorno donde existen más switches seria impráctico que todos los switches tengan el mismo nombre, es por eso que hay que configurar un nombre de host para identificar de una forma mas amigable al switch

- Dirección IP de Administración: Como sabemos los dispositivos de red así como los host que se conecten a la red necesitaran una dirección IP para ser ubicados y administrados en una red IP, por lo que la configuración de un dirección IP y su mascara de red será parte de esta configuración básica

- Default Gateway: Los switches no tienen la capacidad de crear una tabla de ruteo (trabajan a nivel de capa 2 del modelo de referencia OSI) por lo que si necesitan enviar paquetes fuera de su segmento de red al cual pertenecen, deberán contactar con un dispositivo que si pueda forwardear paquetes basados es su tabla de ruteo (un equipo de capa 3) a eso hace referencia un default Gateway

Procedimiento

Paso 1 Configuración de Nombre de Host

Ingresa a la consola del swicth, recuerda que cuando ingresas a la consola del equipo el modo en que estarás será el modo usuario así que navega hacia el modo de configuración global e ingresa el comando hostname y el nombre de host ASW-1 y a continuación da enter para que la consola ingrese la instrucción como se muestra a continuación

Switch>enable

Switch#configure terminal

Switch(config)#hostname ASW-1

ASW-1(config)#Como podrás observar el nombre por default en el promt (switch) cambio a el nombre que le configuraste ( ASW-1)

Paso 2 Configuración de IP de Administracion

Ahora configura la IP de administración, pero primero una prueba… Ingresa al router RTR-1 y ejecuta el comando show running-config | sec interface el cual te mostrara la configuración de las interfaces, donde te darás cuenta que se han configurado las direcciones IP y su respectiva mascara de subred dentro del submodo de configuración de interface

RTR-1#show running-config | sec interface

interface GigabitEthernet0/1

description [Link to ASW-1]

ip address 192.168.1.1 255.255.255.0

duplex auto

speed auto

interface GigabitEthernet0/2

description [Link to Network X]

ip address 10.10.1.1 255.255.255.0

duplex auto

speed auto

Ahora trata realizar una configuración parecida en el switch, ingresa al submodo de configuración de interface de la interface G0/1 y configura la IP 192.168.1.10 con su mascara 255.255.255.0 como se muestra a continuación.

ASW-1(config)#interface gigabitEthernet 0/1

ASW-1(config-if)#ip address 192.168.1.10 255.255.255.0Seguramente no fue posible y la consola te indico un error similar al siguiente:

ASW-1(config-if)#ip address 192.168.1.10 255.255.255.0

^

% Invalid input detected at '^' marker.Esto quiere decir que el switch no soporta la configuración de una dirección IP dentro de sus interface físicas, ya que es un dispositivo que solo trabaja hasta la capa 2 del modelo de referencia OSI, aunque si es posible configurar una IP de administración, solo que tendremos que configurar dicha dirección en una interface lógica es decir una interface SVI ( switch Virtual Interface)

En el switch desde el modo de exec privilegiado ejecuta el comando show VLAN como se muestra a continuación

ASW-1#show VLAN

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/7, Fa0/8

Fa0/9, Fa0/10, Fa0/11, Fa0/12

Fa0/13, Fa0/14, Fa0/15, Fa0/16

Fa0/17, Fa0/18, Fa0/19, Fa0/20

Fa0/21, Fa0/22, Fa0/23, Fa0/24

Gig0/1, Gig0/2

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

Como podrás ver en la parte resaltada solamente tenemos la una VLAN ethernet que es la VLAN 1, eso es porque es la VLAN por default, todos lo switches viene con una VLAN configurada de fábrica y es la VLAN 1, así que tomaremos esta VLAN para crear nuestra SVI y configurar la IP de administración

Ingresa al modo de configuración global, e ingresa a la SVI de la VLAN 1 y configura en este submodo la IP de administración usando los siguientes comandos:

ASW-1(config)#interface VLAN 1

ASW-1(config-if)#ip address 192.168.1.10 255.255.255.0

ASW-1(config-if)#no shutdown

ASW-1(config-if)#

%LINK-5-CHANGED: Interface VLAN1, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface VLAN1, changed state to up

NOTA: Cuando se usa una VLAN como una interface de capa 3 se le llama SVI ( switch Virtual Interface), y no es estrictamente necesario que sea a VLAN 1, de echo es recomendable que por seguridad se cree otra VLAN y esta nueva VLAN se use como VLAN de Administración, es decir aquella VLAN ( SVI) en donde se configuro la IP de administración, pero por el momento no te preocupes mas adelante analizaremos el tema de VLANs

Finalmente, para comprobar que la IP de administración funciona haremos unas pruebas

Ingresa a cualquiera de las PCs ( PC-1 o PC-2 ) manda un ping a la IP de administración del Switch, el ping debe de ser exitoso:

C:\>ping 192.168.1.10

Pinging 192.168.1.10 with 32 bytes of data:

Request timed out.

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Ping statistics for 192.168.1.10:

Packets: Sent = 4, Received = 3, Lost = 1 (25% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

C:\>

Ahora ingresa a la PC de Admin Remoto y trata de mandar un ping a la IP de administración del Switch

C:\>ping 192.168.1.10

Pinging 192.168.1.10 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.1.10:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

C:\>

- El motivo por el cual el ping que se hizo desde las PC es exitoso es porque tanto PC 1 tanto como la PC2 están en el mismo segmento de red, por lo cual lo único que necesita es mapear la dirección IP vs la direccione MAC para poder alcanzar al Switch ASW-1

- Por otro lado la PC de Admin Remoto, está en otro segmento, por lo tanto y siendo específicos el ping si llega al switch ASW-1, lo que no se está logrando es que el mismo switch ASW-1 devuelva la respuesta, ya que recordemos, no es capaza de crear una tabla de enrutamiento, dicho en otra palabras … no sabe de redes ni como alcanzar redes remotas, por lo que tenemos que especificar a que dispositivo debe enviar los datos destinados a redes remotas es decir un router, por lo que para ser alcanzable desde y hacia redes remotas deberemos configurar un Default Gateway

Paso 3 Configuración de un Default Gateway

Ingresa al modo de configuración global y configura el Default Gateway usando la dirección IP de la interface del router que está apuntando hacia el segmento de red donde está posicionado el swicth ASW1 como se muestra a continuación

ASW-1(config)#ip default-gateway 192.168.1.1

ASW-1(config)#

Ahora Vuelve a la consola de la PC Admin Remoto y ejecuta nuevamente un ping hacia la IP de administración del Switch ASW1, esta vez el ping debe de ser exitoso

C:\>ping 192.168.1.10

Pinging 192.168.1.10 with 32 bytes of data:

Reply from 192.168.1.10: bytes=32 time<1ms TTL=254

Reply from 192.168.1.10: bytes=32 time<1ms TTL=254

Reply from 192.168.1.10: bytes=32 time<1ms TTL=254

Reply from 192.168.1.10: bytes=32 time<1ms TTL=254

Ping statistics for 192.168.1.10:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

C:\>

Ahora cuando el switch necesita regresar la respuesta del ping a la red remota ( 10.10.1.0/214) sabe que lo tiene que hacer a través del router RTR-1 es decir su Default Gateway logrando así ahora el switch sea al alcanzable desde ubicaciones remotas también

Paso 4 Bonus Extra… Acceso a la consola via remota

Una de las explicaciones que encontramos del por qué realizamos una configuración básica del equipo es para poder adminístralo, y de echo según en la actual curricula de cisco tanto para cursos oficiales de certificación como para la NETACAD nos dice que la configuración básica de un equipo cisco solo es su nombre de Hots, IP de administración y Default Gateway; pero ¿en realidad esto es suficiente para administrar de forma eficiente el equipo?

Intenta hacer un ping y posteriormente un Telnet desde cualquier PC que este posicionada en la misma red que el switch (PC-2 por ejemplo)

C:\>ping 192.168.1.10

Pinging 192.168.1.10 with 32 bytes of data:

Request timed out.

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Reply from 192.168.1.10: bytes=32 time<1ms TTL=255

Ping statistics for 192.168.1.10:

Packets: Sent = 4, Received = 3, Lost = 1 (25% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

C:\>telnet 192.168.1.10

Trying 192.168.1.10 ...Open

[Connection to 192.168.1.10 closed by foreign host]

C:\>

Como abras notado, a pesar de poder alcanzar el switch por ping aun no logramos ingresar a de forma remota a la consola de nuestro dispositivo, por lo que deducimos que la configuración básica sugerida no es suficiente.

Ahora ingresa a la consola de SW-1 y en configuración global configura las líneas vty como se muestra a continuación.

ASW-1(config)#line vty 0 4

ASW-1(config-line)#password cisco

ASW-1(config-line)#login

ASW-1(config-line)#exit

Ahora intenta de nuevo ingresar al switch vía telnet desde la PC-1 o PC-2.

C:\>telnet 192.168.1.10

Trying 192.168.1.10 ...Open

User Access Verification

Password:cisco

ASW-1>

Como podrás darte cuenta ahora puedes ingresar vía telnet a la línea de comando del dispositivo, pero… ahora intenta navegar hacia el modo Exec Privilegiado desde la sesión de telnet que acabas de abrir. Ejmplo

ASW-1>enable

% No password set.

ASW-1>

Como veras, no se puede navegar entre los modos hasta que se configure también una contraseña para ingresar a modo Exec Privilegiado.

En modo de configuración global configura una contraseña para ingresar a modo privilegiado utilizando la contraseña cisco en modo desde la consola de ASW-1 como se muestra a continuación

ASW-1(config)#enable password ciscoAhora trata de navegar nuevamente a configuración global desde la sesión de telnet que abriste previamente.

ASW-1>enable

Password: cisco

ASW-1#conf ter

Enter configuration commands, one per line. End with CNTL/Z.

ASW-1(config)#

Conclusiones

La configuración básica según cisco abarca los siguientes parámetros:

- Nombre del host

- IP de administración

- Default Gateway

Sin embargo, para una administración completa y logra acceder vía remota a nuestro equipo en y a pesar de que telnet este habilitado por default es necesario configurar como mínimo dos contraseñas:

- Contraseña en las líneas VTY para acceso remoto a la CLI

- Contraseña para acceder a modo Exec Privilegiado

NOTA: El tema de las contraseñas es mas complejo de lo ejemplificado en esta actividad, aquí solo para fines prácticos vimos la forma más fácil de configurarlas, por lo que estas configuraciones merecen un tema aparte

Hasta Pronto !¡

Deja un comentario